Privatsphäre ist zu einer der fragilsten Ressourcen im modernen Finanzsystem geworden.

Jedes Mal, wenn Sie Geld per Banküberweisung senden, eine Karte nutzen oder online einkaufen, entstehen Daten. Diese Daten können gespeichert, analysiert und im Laufe der Zeit miteinander verknüpft werden. Was ursprünglich als Offenheit begann, hat sich schrittweise zu einem Umfeld entwickelt, in dem das finanzielle Verhalten von Menschen kontinuierlich beobachtet und aufgezeichnet wird.

Eine Krypto-Transaktion kann gültig, bestätigt und erfolgreich ausgeführt sein und dennoch operative Strukturen, Gegenparteien und Verhaltensmuster offenlegen. Im Jahr 2026 geht es bei privaten Krypto-Transfers nicht mehr darum, Aktivitäten zu verbergen. Es geht darum zu kontrollieren, wie leicht diese Aktivitäten im Laufe der Zeit miteinander verknüpft werden können.

Für eine ausführlichere Erklärung lesen Sie bitte den Artikel

Private Krypto-Transfers starten. Reduziere Blockchain-Tracking mit ChangeNOW.

TL;DR

Sie können eine Transaktion auf einer öffentlichen Blockchain nicht verbergen. Sie können lediglich reduzieren, wie eindeutig Ihre Wallets im Laufe der Zeit miteinander verknüpft werden.

Die meisten Privatsphäre-Probleme entstehen durch Routinen, etwa wiederverwendete Wallets, vorhersehbare Zahlungen oder überstürzt bestätigte Freigaben, und nicht durch technische Fehler.

Wie man Kryptowährungen privat sendet und empfängt

Ein privater Krypto-Transfer beginnt mit Struktur, nicht mit Werkzeugen.

Erstens sollten Sie entscheiden, ob die Zahlung einmalig oder wiederkehrend ist. Wenn persönliche und operative Wallets vermischt werden, entsteht langfristig eine nachvollziehbare Verbindung. Eine klare Trennung reduziert spätere Korrelationen.

Zweitens sollten Sie direkte Wiederholungen zwischen denselben Wallets vermeiden. Wenn derselbe Sender und Empfänger regelmäßig miteinander interagieren, entstehen mit der Zeit sichtbare Beziehungsmuster. Routing oder interne Saldenverwaltung kann offensichtliche Wallet-Verknüpfungen bei wiederkehrenden Zahlungen reduzieren.

Drittens sollten Sie Details außerhalb des primären Kommunikationskanals bestätigen. Eine manipulierte Adresse wirkt im Moment selten verdächtig. Eine kurze Zweitbestätigung verhindert die meisten vermeidbaren Verluste.

Beim Empfang gilt dieselbe Logik. Wenn eine öffentliche Adresse dauerhaft wiederverwendet wird, entsteht ein klares Verhaltensmuster. Eine regelmäßige Adressrotation sowie interne Abstimmung reduzieren die langfristige Sichtbarkeit.

Private Transfers machen Transaktionen nicht unsichtbar. Sie verringern lediglich, wie leicht sich Verhalten im Laufe der Zeit strukturiert nachvollziehen lässt.

Wie Privatsphäre auf öffentlichen Blockchains verloren geht

Auf öffentlichen Blockchains bleiben Transaktionen sichtbar. Privatsphäre nimmt ab, sobald wiederholte Handlungen Muster erzeugen, die Wallets und Verhalten miteinander verbinden.

Um die Risiken zu verstehen, muss man betrachten, wie private Transfers tatsächlich funktionieren.

Private Krypto-Transfers in der Praxis

Öffentliche Blockchains sind bewusst transparent gestaltet. Transaktionsbeträge, Zeitstempel und Bewegungen von Vermögenswerten bleiben on-chain sichtbar. Diese strukturelle Transparenz definiert die Grenzen der Privatsphäre von Blockchain-Transaktionen im realen Betrieb. Privatsphäre beseitigt diese Daten nicht. Sie verändert lediglich, wie leicht einzelne Transaktionen zu einem Gesamtbild korreliert werden können [1].

Operativ konzentriert sich Privatsphäre auf die Reduzierung der Verknüpfbarkeit. Ein Transfer mit Fokus auf Privatsphäre erschwert es festzustellen:

- welche Wallet operativ genutzt wird,

- wer regelmäßig Gelder erhält,

- wann Vermögenswerte typischerweise bewegt werden,

- wie unterschiedliche Transaktionen über längere Zeit zusammenhängen.

Das ist keine Geheimhaltung. Es geht darum, Korrelationen zu erschweren. In realen Workflows wird diese Reibung zuerst bei wiederkehrenden Auszahlungen und gemeinsam genutzten Unternehmenswallets sichtbar.

Privatsphäre bei Blockchain-Transaktionen bedeutet, den Druck der Verknüpfbarkeit zu reduzieren und gleichzeitig die operative Integrität zu bewahren.

Privatsphäre und Anonymität in Krypto-Workflows

Die Begriffe Privatsphäre und Anonymität werden häufig synonym verwendet, beschreiben jedoch unterschiedliche Ziele.

Privatsphäre erschwert die Korrelation.

In Diskussionen über Kryptowährungen wird Anonymität häufig missverstanden. Sie zielt darauf ab, eine zuverlässige Identifizierung vollständig zu verhindern.

Diese Definition setzt eine sehr hohe Hürde.

Auf öffentlichen Blockchains ist vollständige Anonymität über gewöhnliche Transferprozesse selten. Realistisch ist jedoch eine spürbare Verbesserung der Privatsphäre, wenn Transfers strukturiert und diszipliniert ausgeführt werden [2].

Wenn Menschen nach „anonymen Transfers“ fragen, reagieren sie meist auf praktische Probleme:

- wiederverwendete Wallet-Adressen

- vorhersehbare Auszahlungstermine

- Vermischung persönlicher und operativer Gelder

- unzureichende interne Dokumentation

Wenn Privatsphäre-Workflows als vollständig anonym betrachtet werden, entsteht falsches Vertrauen, und genau dort werden dann riskante Abkürzungen genommen.

Wichtige Warnung: Wenn Privatsphäre-Workflows als anonyme Systeme betrachtet werden, steigt das operative Risiko statt zu sinken.

Warum eine erfolgreiche Transaktion das Risiko nicht reduziert

Die meisten Fehler bei privaten Krypto-Transfers entstehen nicht durch Blockchain-Fehler. Sie entstehen, weil Menschen zu früh nachlässig werden.

Die Transaktion wird bestätigt. Die Gelder treffen ein. Der Prozess wirkt abgeschlossen. Genau in diesem Moment ist Intuition meist kein verlässlicher Leitfaden mehr.

Wallets werden aus Bequemlichkeit wiederverwendet. Transfers erfolgen an festen Terminen. Freigaben werden unter Zeitdruck beschleunigt, wenn sie von Führungskräften erwartet werden.

Keine dieser Entscheidungen wirkt isoliert betrachtet gefährlich. Über längere Zeit summieren sie sich jedoch. In Incident-Analysen taucht diese Annahme deutlich häufiger auf als Protokollfehler oder Netzwerkprobleme.

Wenn Sie nur gelegentlich Kryptowährungen versenden, spielt das möglicherweise keine große Rolle. Wenn Sie jedoch wiederkehrende Auszahlungen, Treasury-Transfers oder Partnerzahlungen durchführen, wird Privatsphäre zur operativen Hygiene und nicht zu einer optionalen Funktion.

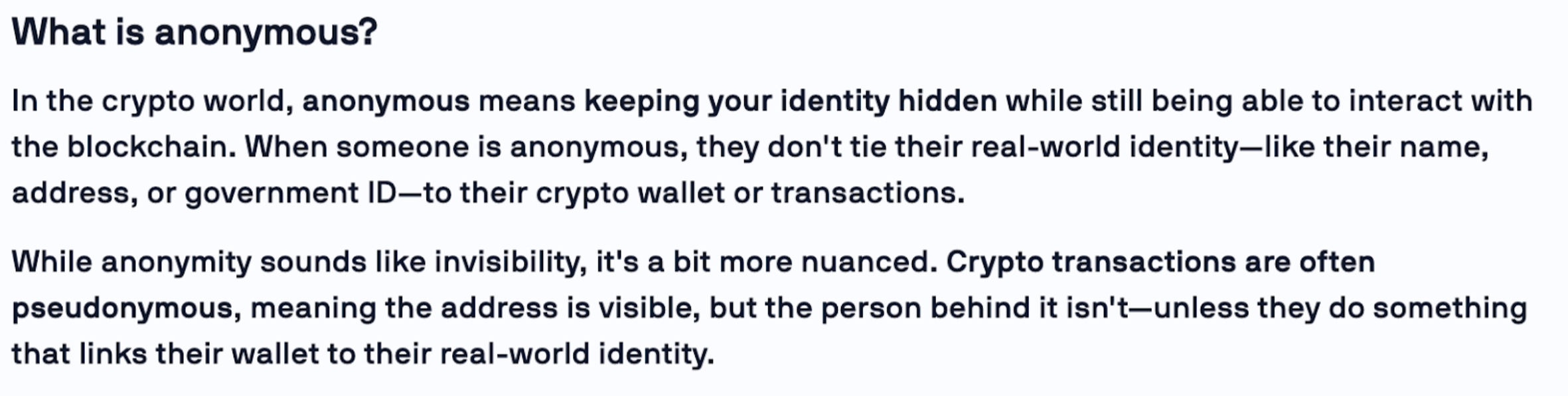

Wie Wallet-Verknüpfbarkeit durch Wiederholung entsteht

Wallet-Verknüpfbarkeit entsteht fast nie durch eine einzelne Transaktion.

Sie entsteht durch Wiederholung:

- dieselbe Auszahlungs-Wallet wird mehrfach verwendet

- Transfers erfolgen zu vorhersehbaren Zeitpunkten

- Beträge bewegen sich in bekannten Größenordnungen

- direkte Wallet-zu-Wallet-Transfers wiederholen sich über Monate

Einzeln betrachtet wirken diese Muster harmlos. Zusammen ergeben sie jedoch ein erstaunlich klares Bild des finanziellen Verhaltens einer Organisation [3].

Routing kann Teile dieses Bildes verwischen. Das Verhalten selbst zeichnet jedoch weiterhin die Konturen.

Was privates Routing tatsächlich bewirkt

Privates Routing kann offensichtliche, wiederkehrende Sender-Empfänger-Pfadstrukturen reduzieren. Das ist insbesondere bei operativen, wiederkehrenden Transaktionen hilfreich.

Routing wird jedoch häufig als Sicherheitsnetz missverstanden. Es schützt nicht vor:

- dem Kopieren einer falschen Adresse unter Zeitdruck

- Ausnahmegenehmigungen ohne Kontext

- Social-Engineering-Angriffen

- regulatorischen oder steuerlichen Berichtspflichten

Routing verändert, wie Aktivitäten nach außen erscheinen. Es ersetzt keine interne Disziplin.

Fazit: Routing reduziert die Sichtbarkeit. Der Prozess entscheidet, ob diese Reduktion tatsächlich relevant ist.

Wann privates Routing echten Mehrwert bringt

Privates Routing bringt Mehrwert, wenn:

- dieselben Gegenparteien regelmäßig bezahlt werden

- Zahlungszeitpunkte einem erkennbaren Muster folgen

- operative Wallets wiederverwendet werden

- Transfers für externe Partner sichtbar sind

Es bringt wenig Nutzen, wenn:

- Transfers selten und spontan erfolgen

- Zeitpunkt und Beträge unvorhersehbar sind

- keine wiederholten Wallet-Interaktionen stattfinden

Warum private Krypto-Transfers trotz Tools scheitern

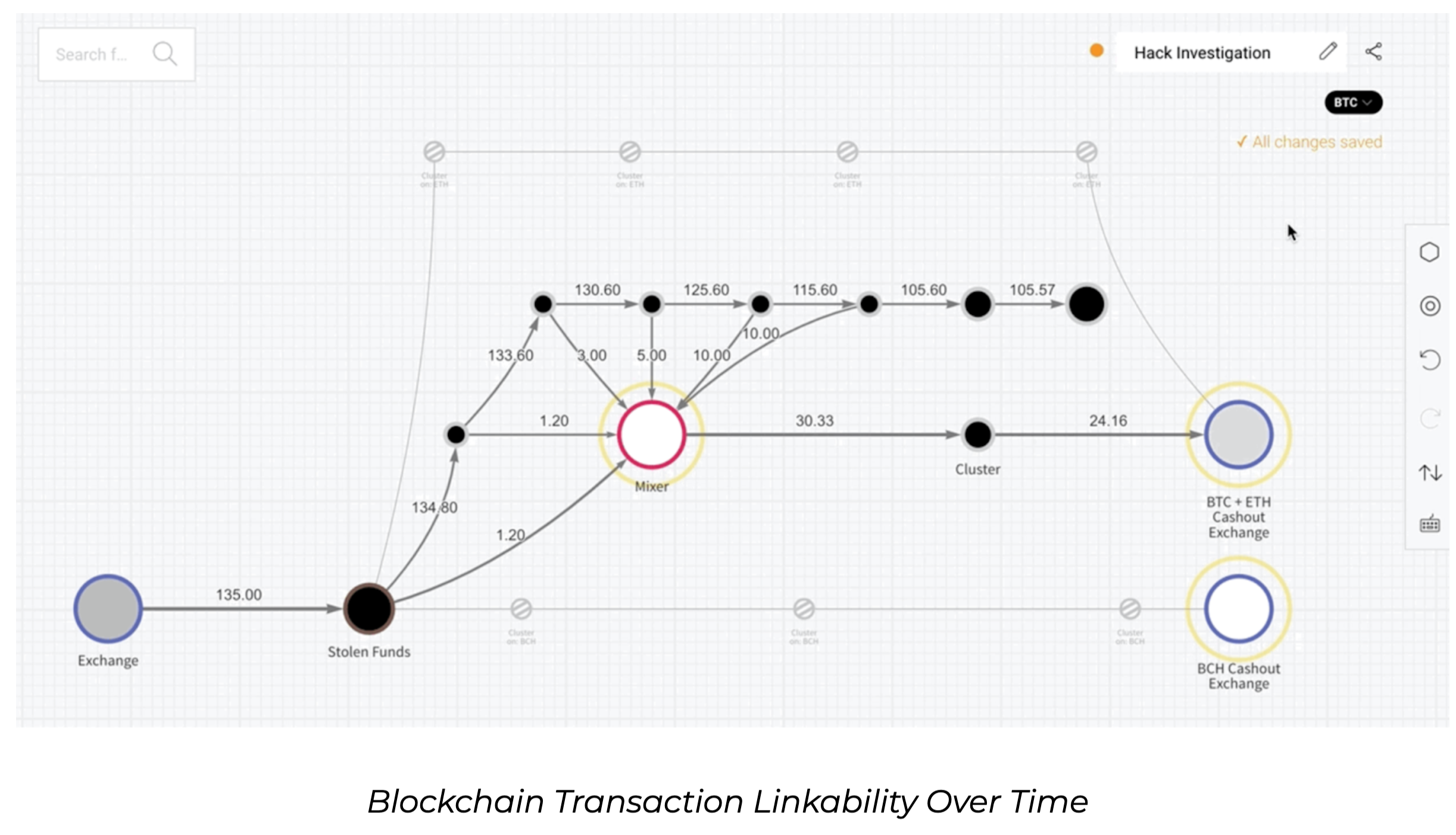

Ein typisches operatives Fehlermuster

Dieses Szenario wirkt unspektakulär, genau deshalb wiederholt es sich so häufig.

Ein kleines Team führt monatliche Zahlungen an Auftragnehmer durch. Eine einzige Wallet wird verwendet, weil es einfach ist. Monatelang funktioniert alles problemlos. Muster entstehen. Der Zeitdruck steigt.

Eines Monats kommt eine aktualisierte Adresse über einen Chat-Kanal an, und es besteht Druck, die Zahlung schnell auszuführen.

Beispiel für Address Poisoning bei wiederkehrenden Krypto-Zahlungen

Beispiel für Address Poisoning bei wiederkehrenden Krypto-Zahlungen

Die Transaktion wird sofort bestätigt.

An die falsche Adresse.

Kein Exploit. Kein Protokollfehler. Keine Wiederherstellung.

Groß angelegte Incident-Berichte zeigen konsistent, dass menschliche Fehler und Prozessprobleme die meisten Verluste verursachen und nicht Blockchain-Fehler [7].

Gestaltung von Krypto-Transfer-Workflows für reale Belastungssituationen

Robuste Workflows gehen davon aus, dass Menschen abgelenkt, müde oder unter Zeitdruck sind.

Effektive operative Sicherheit im Krypto-Bereich basiert genau auf dieser Annahme.

Sie hängt selten von komplexen Werkzeugen ab. Entscheidend ist eine reproduzierbare Ausführung auch unter Stress.

Eine praktische Struktur umfasst:

- Klassifizierung von Transfers vor der Ausführung

- Bestätigung von Zieladressen über einen zweiten Kanal

- Verzicht auf Improvisation bei Ausnahmen

- sofortige Protokollierung von Transaktionen

- Analyse von Mustern statt nur einzelner Vorfälle

Beinahe-Fehler liefern oft mehr Erkenntnisse als ruhige Monate.

Sequenzielle Fehlermuster in realen Teams

Privatsphäre-Setups scheitern selten plötzlich. Meist geschieht es schrittweise:

- Verifizierungsschritte werden übersprungen

- Ausnahmen werden zur Routine

- Protokolle hinken der Ausführung hinterher

- Verantwortlichkeiten werden unklar

Die 10-Minuten-Checkliste vor dem Senden

- Identität des Empfängers über einen vertrauenswürdigen Kanal bestätigen

- Netzwerkkompatibilität prüfen

- erste und letzte sechs Zeichen der Adresse verifizieren

- Testtransaktion bei neuen Gegenparteien durchführen

- duale Freigabe bei höheren Beträgen verlangen

- Transaktions-Hash (TXID) und Zweck dokumentieren

Die meisten Teams verlieren Gelder nicht aus Unwissenheit. Sie überspringen diese Schritte, weil alles routinemäßig wirkt.

Fazit: Konsequenz schlägt technische Raffinesse, wenn Geld bewegt wird.

Warum Verwahrung mit wachsender Skalierung kritisch wird

Routing beeinflusst die externe Sichtbarkeit. Verwahrung (Custody) steuert das interne Verhalten.

Sobald mehr als eine Person Zugriff auf Gelder hat, wird Unklarheit zum Risiko. Die meisten Custody-Probleme beginnen nicht mit Diebstahl, sondern mit unklaren Zuständigkeiten in völlig normalen Arbeitswochen, siehe SEC Investor Bulletin – Crypto Asset Custody [TN: Informationsblatt der US-Börsenaufsicht SEC].

Klare Zuständigkeiten und Rollentrennung reduzieren stille Fehlentwicklungen.

Selbstverwahrung vs. Custodial-Lösungen ohne Ideologie

Operative Abwägungen zwischen Verwahrmodellen

Selbstverwahrung bedeutet, dass das Team selbst die Kontrolle über private Schlüssel behält. Das funktioniert, wenn Rollen klar definiert sind, Freigaben dokumentiert werden und Wiederherstellungsprozesse vorab getestet wurden.

| Kriterium | Selbstverwahrung | Custodial-Lösung |

|---|---|---|

| Schlüsselkontrolle | Schlüssel beim Team | Infrastruktur beim Anbieter |

| Wiederherstellung | vollständig intern | strukturierte Recovery-Mechanismen |

| Workflow-Kontrolle | manuell | richtlinienbasiert |

| Operativer Aufwand | höher | niedriger |

| Geeignet für | sicherheitsreife Teams | Teams mit Fokus auf Konsistenz |

Mit zunehmendem Transaktionsvolumen übersteigt das Koordinationsrisiko oft das technische Risiko.

Die entscheidende Frage lautet nicht, welches Modell theoretisch besser klingt. Entscheidend ist, welches Modell in Ihrer operativen Umgebung zuverlässig funktioniert [4].

Wo ChangeNOW Pro Custody tatsächlich hilft

Strukturierte Verwahrung reduziert interne Ausführungsrisiken. Gleichzeitig spielt operative Effizienz eine wichtige Rolle.

Wenn Teams wiederkehrende Transfers, Abrechnungen oder Treasury-Bewegungen durchführen, werden Kostenstruktur und Ausführungsgeschwindigkeit Teil der Privatsphäre-Gleichung. Verzögerungen, fragmentierte Interfaces und manuelle Abstimmung erhöhen den Druck, und Druck führt zu Fehlern.

Innerhalb der Umgebung von ChangeNOW Pro können Teams:

- Off-Chain-Swaps durchführen, um unnötige On-Chain-Spuren zu reduzieren

- Salden verwalten, bevor sie ausgezahlt werden

- Vermögenswerte intern konvertieren, ohne wiederholte Wallet-zu-Wallet-Transfers zu erzeugen

- in einem Dashboard arbeiten, statt zwischen mehreren Tools zu wechseln

Off-Chain-Konvertierungen ermöglichen es Teams, Salden intern zu verwalten, bevor eine finale Abwicklung erfolgt. Dadurch werden wiederholte On-Chain-Spuren in hochfrequenten Workflows reduziert.

ChangeNOW Pro Dashboard mit Off-Chain-Swap-Funktion.

ChangeNOW Pro Dashboard mit Off-Chain-Swap-Funktion.

Off-Chain-Konvertierungen verbergen Aktivitäten nicht vor Compliance- oder Berichtspflichten. Sie reduzieren lediglich redundante On-Chain-Spuren, die durch wiederholte operative Abläufe entstehen.

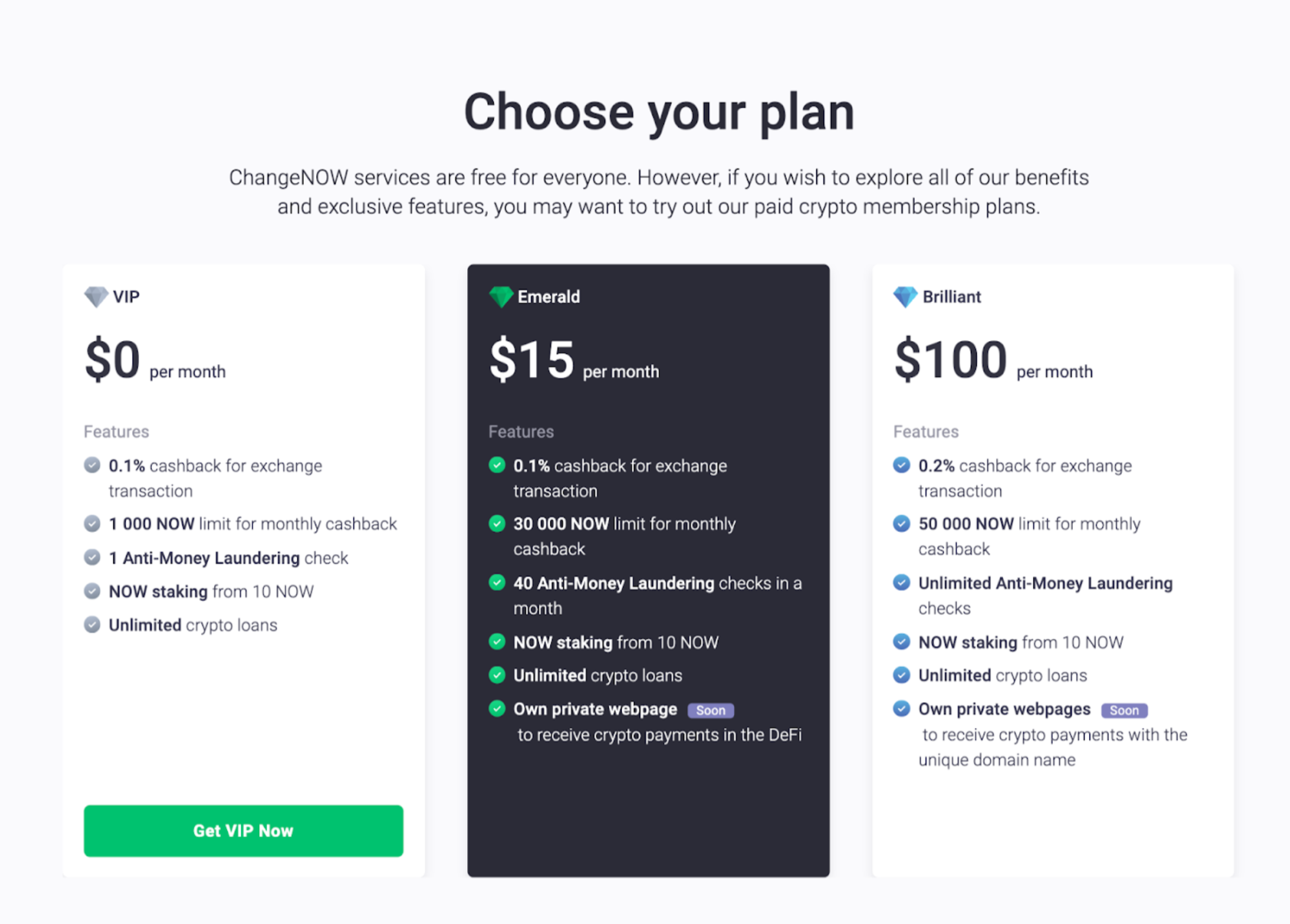

Pro-Tarife enthalten außerdem strukturierte Funktionen wie Cashback-Limits, Staking-Zugang und private Zahlungsseiten. Für Teams, die Transfers verwalten, liegt der wichtigste Vorteil jedoch in der zentralisierten Kontrolle [6].

Wenn Verwahrung, Routing und Ausführung in einer Umgebung zusammenlaufen, sinkt die Koordinationsreibung. Und mit weniger Reibung wird es leichter, konsequente Privatsphäre-Praxis aufrechtzuerhalten.

Fazit: Routing reduziert sichtbare Wallet-Verknüpfungen. Custody reduziert Freigabe-Chaos. Pro-Infrastruktur reduziert operative Reibung, die zu Fehlern führt.

Wo weiterhin Geld verloren geht

Die meisten Vorfälle folgen bekannten Mustern. Sie entstehen selten durch komplexe Angriffe, sondern durch vorhersehbare operative Abkürzungen:

- Adressmanipulation durch Social Engineering

- falsche Netzwerkauswahl unter Zeitdruck

- unkontrollierte Wiederverwendung operativer Wallets

- leichtfertige Ausnahmegenehmigungen

- Geräten wird länger vertraut als ratsam

- Abstimmungen werden verschoben und vergessen

Eine Wiederherstellung ist kaum möglich, sobald Gelder an eine falsche On-Chain-Adresse gesendet wurden.

Häufig gestellte Fragen

Sind private Krypto-Transfers anonym?

Nein. Sie reduzieren lediglich die Verknüpfbarkeit, bieten jedoch keine vollständige Anonymität auf öffentlichen Blockchains. Transaktionshistorien bleiben sichtbar, und Verhaltensmuster können weiterhin entstehen.

Wie übertrage ich Coins an eine andere Person?

Um Kryptowährungen zu übertragen, senden Sie Gelder aus Ihrer Wallet an die Adresse des Empfängers im entsprechenden Blockchain-Netzwerk. Nach der Bestätigung ist die Transaktion irreversibel. Sie können sie anhand der TXID in einem Blockchain-Explorer prüfen.

Entfernt privates Routing regulatorische Pflichten?

Nein. Steuer-, Melde- und rechtliche Verpflichtungen bleiben bestehen.

Ist Selbstverwahrung immer besser für Privatsphäre?

Nicht unbedingt. Die Kontrolle steigt, aber auch das operative Risiko, wenn Disziplin fehlt.

Was zerstört Privatsphäre am häufigsten?

Verhaltensmuster wie Adress-Wiederverwendung, vorhersehbare Zeitpläne und überstürzte Freigaben.

Was sollten kleine Teams zuerst implementieren?

Rollenrechte, Freigabe-Schwellenwerte, eine Pre-Send-Checkliste und Transaktionsprotokollierung.

Teams, die wiederkehrende Transfers oder Treasury-Bewegungen verwalten, wachsen häufig über informelle Wallet-Setups hinaus. Eine strukturierte Pro-Umgebung wird relevant, sobald Freigabekontrolle, Routing und internes Balance-Management zusammenarbeiten müssen.

Schlussgedanken

Private Krypto-Transfers reduzieren Sichtbarkeit, beseitigen sie jedoch nicht. Auf einem öffentlichen Ledger hinterlassen wiederholte Handlungen Struktur. Dieselben Wallets, dieselben Zeitabstände und dieselben Freigabegewohnheiten zeichnen mit der Zeit ein klares Bild der Arbeitsweise eines Teams.

Routing hilft nach außen. Intern bestimmen jedoch weiterhin dieselben Freigabeprozesse das Ergebnis. Wenn Ausnahmen informell behandelt werden, Freigaben über Chat laufen oder Protokolle verzögert werden, erodiert Privatsphäre lange bevor jemand es bemerkt.

Die meisten Verluste beginnen nicht im Moment der Transaktion. Sie beginnen Tage oder Wochen vorher, mit kleinen Abkürzungen, die zur Gewohnheit werden.

Die entscheidende Frage ist einfach: Kann ein Team seine Prozesse unter Druck genauso ausführen wie an einem ruhigen Tag?

Privatsphäre entsteht durch diese Konsequenz. Ohne sie hält kein Tool.

Dieser Ansatz ist auch im NOW Wallet verfügbar. Dort können Gelder und Salden innerhalb einer einzigen Umgebung verwaltet werden, wodurch wiederholte On-Chain-Muster im täglichen Einsatz reduziert werden.

Quellen

Die Analyse in diesem Artikel basiert auf offizieller Dokumentation, institutioneller Forschung und etablierten Bildungsressourcen zu Blockchain-Transparenz, Privatsphäre-Mechaniken, Transaktionsanalyse und Verwahrung digitaler Vermögenswerte.